Les banques et la décarbonation : engagements, enjeux et réglementations

Temps de lecture estimé : 11 minRédaction WEB : JUST DEEP CONTENT

Quelles règlementations régissent le rôle des banques dans la décarbonation ? Quels challenges présents et à venir pour les établissements financiers ?

Dans son approche actuelle, la finance contribue au réchauffement climatique et à la dégradation de la biodiversité. Le cadre prudentiel actuel a des responsabilités mais aussi des limites.

Quel est le plan d’action de l’Eurosystème et pourquoi est-ce un défi ? En quoi les régulateurs peuvent-ils soutenir la stratégie de l’Eurosystème et à quelles limites sont-ils confrontés ? Comment la réglementation peut-elle accélérer la transition ?

Qu’est-ce que la décarbonation ?

On entend par décarbonation l’ensemble des mesures par lesquelles une entreprise, un secteur d’activité ou un pays réduit son empreinte carbone, principalement ses émissions de gaz à effet de serre, le dioxyde de carbone et le méthane afin de réduire son impact climatique. Concrètement, il s’agit d’abandonner les combustibles fossiles tels que le pétrole, le charbon ou le gaz, au profit d’énergies propres ou moins polluantes.

Pour les établissements financiers, la décarbonation ne se limite pas à ces mesures. Il s’agit également de réduire l’impact physique de la finance sur le climat et l’environnement – et notamment de ne pas investir sur du « sale » – et de limiter l’impact financier du risque climatique, en l’intégrant à la gestion globale du risque et au cadre macroprudentiel.

SOMMAIRE

- Décarbonation des banques : quel plan d’action de l’Eurosystème ?

- Décarbonation des banques : pourquoi est-ce un défi ?

- Décarbonation : Tour d’horizon de la réglementation

- Quelles priorités pour les mois à venir ?

Décarbonation des banques : quel plan d’action de l’Eurosystème ?

Dans le cadre de sa revue stratégique, le Conseil des gouverneurs de la BCE s’est résolument engagé à intégrer de façon plus importante les aspects relatifs au changement climatique dans son cadre de politique monétaire. Le 4 juillet 2022, dans une lettre adressée à la présidente de la commission des affaires économiques et monétaires du Parlement européen (Econ), Christine Lagarde, présidente de la BCE, expose en détail les actions visant à intégrer les questions liées au changement climatique dans le cadre de la politique monétaire de l’Eurosystème.

Ces mesures visent à répondre à trois objectifs :

- Avoirs en obligations: ajuster les avoirs en obligations d’entreprise dans les portefeuilles de l’Eurosystème détenus à des fins de politique monétaire. L’objectif est de réorienter son portefeuille d’obligation vers des entreprises dotées de « bons résultats climatiques », en conformité avec les objectifs de l’Accord de Paris.

- Garanties fournies par les institutions financières emprunteuses : limiter la part des établissements ayant une empreinte carbone élevée dont elle détient des garanties. En pratique, à partir de 2026, la BCE et les banques centrales n’accepteront que les garanties des établissements qui respectent les dispositions de la Directive européenne sur le développement durable des entreprises (CSRD).

Décarbonation des banques : pourquoi est-ce un défi ?

Pour l’Eurosystème, la gestion du risque climatique est un challenge étroitement lié au cœur du mandat monétaire : la stabilité des prix. Les perturbations liées au changement climatique et aux politiques de transition pourraient affecter la capacité de la BCE à remplir au mieux son mandat de maintien de la stabilité des prix. Le risque environnemental exerce une « double matérialité » :

- Les risques liés aux évènements climatiques : Le changement climatique a un impact de plus en plus perceptible sur l’activité, la croissance économique et sur le prix des matières premières.

- Les risques liés à la transition : Les chocs d’offre durant la transition se répercutent sur les prix et engendre des pressions inflationnistes difficiles à stabiliser sans perturber la croissance de la production. Certains chocs sont transitoires car ils découlent des perturbations dans la chaîne d’approvisionnement, d’autres seront susceptibles de devenir de plus en plus fréquents, voire permanents. Ces perturbations entravent la visibilité des banques centrales, la prévisibilité des perturbations économiques et donc la capacité des banques centrales à limiter l’inflation. Une transition improvisée ou manquant d’ambition pourrait entraîner des conflits d’arbitrage entre la relance de l’activité et la stabilisation des prix.

Décarbonation : Tour d’horizon de la réglementation

Depuis 2019, l’ACPR (Autorité de Contrôle Prudentiel et de Résolution) a mis en place une Commission Climat et Finance Durable. Elle a pour mission principale la prise en compte des enjeux liés au changement climatique ainsi que les développements en matière de finance durable. La Commission contribue également au suivi des engagements pris par les établissements financiers. Au-delà des aspects de gouvernance, les textes réglementaires encadrant la finance durable sont nombreux et peuvent être répartis selon quatre objectifs :

- Transparence avec la montée en puissance des exigences de reporting (règlement Disclosure, CSRD (Corporate Sustainability Reporting Directive), DPEF (Déclaration de Performance Extra-Financière), Article 29 de la loi Énergie Climat…)

- Classification (Taxonomie)

- Durabilité des produits et services proposés et dans le conseil à la clientèle (MiFID 2 (Directive sur les Marchés d’Instruments Financiers) , DDA (Directive Distribution en Assurance), Écolabel européen, norme européenne pour les obligations vertes, règlement Benchmark),

- Gestion des risques et exigences prudentielles des banques (intégration du risque climatique et de l’environnement dans la gestion des risques, CRR (Capital Requirement Regulation)/Pilier 3, IFR (Investments Firms Regulation), Solvabilité 2…)

Transparence : le Règlement Disclosure

Le règlement Disclosure (Règlement européen (UE) 2019/2088 dit Sustainable Finance Disclosure ou SFDR) constitue depuis mars 2021, avec les règlements Taxonomie et Benchmark, la pierre angulaire du plan d’action pour la finance durable de la Commission européenne, dont l’une des ambitions est de participer à la réorientation des flux de capitaux vers les activités durables.

Ce règlement a pour objectif d’harmoniser et de renforcer les obligations de transparence applicables aux acteurs qui commercialisent certains produits financiers ou qui prodiguent des conseils sur ces produits (notamment les intermédiaires d’assurance, les établissements de crédit et les entreprises d’investissement qui fournissent des conseils en investissement).

Ces derniers doivent publier des informations relatives aux politiques générales adoptées dans leurs processus de décision d’investissement ou dans la fourniture de leurs conseils, ainsi que des informations relatives aux produits, notamment pour ceux d’entre eux qui présentent des caractéristiques extra-financières.

Le règlement porte en particulier sur :

- la transparence concernant la prise en compte par les acteurs des « principales incidences négatives » de leurs décisions d’investissement sur les facteurs de durabilité

- la transparence applicable aux produits financiers faisant la « promotion d’une caractéristique environnementale ou sociale », ou ayant un « objectif d’investissement durable ».

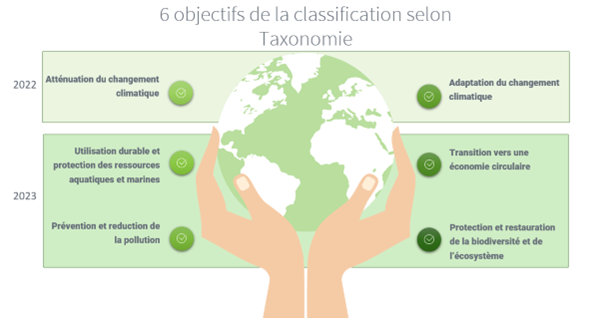

Classification : Taxonomie

Le règlement européen « Taxonomie » met en place une classification des activités économiques en utilisant des critères scientifiques, afin d’aider les investisseurs à reconnaître les activités durables, c’est-à-dire « vertes ». Pour qu’une activité économique soit considérée comme durable, la taxonomie s’appuie sur 6 objectifs environnementaux :

- Atténuation du changement climatique

- Adaptation du changement climatique

- Utilisation durable et protection des ressources aquatiques et marines

- Transition vers une économie circulaire

- Prévention et réduction de la pollution

- Protection et restauration de la biodiversité et de l’écosystème

Seuls les deux premiers objectifs environnementaux concernaient l’année 2022.

Cependant, dès janvier 2023, le calendrier prévoit de faire entrer en application les textes concernant les 4 autres objectifs. Il sera alors obligatoire pour les grandes entreprises de publier les ICP (Indicateurs Clés de Performances) qui couvrent l’ensemble des six objectifs. Les ICP concernent en particulier les informations relatives à la part du chiffre d’affaires, aux dépenses d’investissement (CapEx (Capital Expenditure) ou aux dépenses d’exploitation (OpEx (Operating Expenses)) associées à des activités économiques durables sur le plan environnemental.

Enfin, à partir de janvier 2024, l’obligation de reporting extra-financiers et l’alignement des investissements à la Taxonomie s’étend aux institutions financières.

Source : Douchka Pharose

Le règlement Taxonomie liste 90 activités économiques qui représentent environ 80% des émissions directes de CO2 dans l’Union européenne. Ces activités sont dites « éligibles »

Toutes les activités économiques ne sont pas encore couvertes par le règlement. La liste devrait augmenter à mesure que de nouveaux secteurs seront intégrés.

En revanche, les activités économiques qui n’ont pas d’impact important (positif ou négatif) sur le climat et l’environnement (principalement les services), et celles qui sont considérées par principe comme trop néfastes (par exemple l’extraction de charbon), ne seront pas intégrées à cette classification.

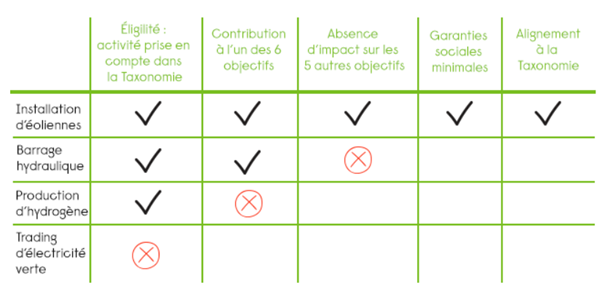

Pour bien saisir le principe, il est important de considérer qu’une activité « éligible » n’est pas nécessairement « durable ».

Pour être durable, une activité doit remplir ces trois critères cumulatifs :

- contribuer significativement, c’est-à-dire avoir un impact positif significatif, à l’un des 6 objectifs environnementaux listés plus haut

- ne pas avoir d’impact négatif significatif sur les 5 autres objectifs environnementaux

- respecter des garanties minimales sociales (droits humains, etc.)

Si une activité respecte ces trois conditions, alors elle est dite « alignée » sur la Taxonomie.

Exemple :

Source : www.amf-france.org

Taxonomie vient modifier le règlement Disclosure de manière à préciser les obligations de transparence requises pour les produits présentant un caractère de durabilité (Articles 8 ou 9 du SFDR) les conduisant à investir dans des activités économiques durables au sens du règlement Taxonomie. Il s’agira notamment d’informations sur la manière et la mesure dans laquelle les investissements sous-jacents au produit financier sont réalisés dans des activités économiques pouvant être considérées comme durables.

Limites de la règlementation :

Avant de parler de classification d’activités économiques dites « vertes », n’aurait-il pas mieux valu en priorité éteindre l’incendie et faire cesser les activités les plus nocives pour l’environnement ?

Une classification des activités « brunes » qui consisterait à définir et identifier le champ des activités contribuant au dérèglement climatique (et non l’inverse) aurait pu servir de base à une telle démarche.

Par ailleurs, aurait pu s’ajouter à la taxonomie des activités vertes une taxonomie sociale. Il n’existe pas encore un cadre normatif précis et harmonieux afin de diriger les flux financiers vers des activités et des entreprises respectueuses des droits humains et permettant d’identifier ce qui constitue une contribution substantielle sociale, de limiter les dommages collatéraux sociaux et les activités ayant un impact négatif d’un point de vue social.

Durabilité : MiFID

Applicable depuis 2018 en France, la Directive MIFID 2 impose aux prestataires de services d’investissement de s’informer auprès de leurs clients des informations nécessaires afin d’être en capacité de proposer des services et des produits adaptés à leur profil de risque, leur situation financière et leurs objectifs d’investissement.

Avec l’entrée en application du règlement délégué MIFID 2 modifié, il est désormais pris en compte l’intégration de leurs préférences en matière de durabilité afin de prendre en compte les facteurs de durabilité́ et les risques en matière de durabilité́ dans le devoir de conseil.

Limites de la règlementation :

Un autre levier évident pour inciter les acteurs financiers à s’intéresser aux projets liés à la durabilité est la notation extra-financière. Il faut en effet reconnaitre que l’impact de l’analyse extra-financière est de plus en plus intégré aux évaluations globales des entreprises, des États ou d’autres types d’émetteurs de titres. Malheureusement, la réglementation et les pratiques dans ce domaine sont encore floues ou quasi-inexistantes.

Chaque agence applique sa propre méthode de notation : qu’il s’agisse des paramètres utilisés pour déterminer la note, des scores attribués aux différents variables et composantes de la note, ou des modalités de calcul. Les différentes méthodologies utilisées par les agences de notation peuvent considérablement varier et contribuent ainsi à un manque de cohérence. En outre, les paramètres n’ont pas tous le même coefficient dans la notation de certaines agences. Ainsi, une société ayant un fort impact social mais un impact environnemental moins important pourrait potentiellement avoir une notation globale élevée.

Au-delà de la pondération, le cadre réglementaire actuel de la notation extra-financière est encore largement insuffisant. La notation extra-financière doit donc devenir plus fiable et plus facilement comparable. On pourrait ainsi espérer qu’un système de notation extra-financière plus robuste permettrait à terme une meilleure prise en compte du risque climatique par la cotation FIBEN (Fichier Bancaire des Entreprises) de la Banque de France.

Gestion des risques : CRD6

Disclosure, Taxonomie, MiFid… autant de réglementation efficaces mais insuffisantes. Comme évoqué en introduction, pour être vraiment efficace il faut agir sur les deux pans de la double matérialité du risque.

La réglementation doit à la fois réduire l’impact physique de la finance sur le climat et l’environnement en ayant par exemple une action sur la composition des bilans bancaires, sur l’orientation et la destination des flux financiers. Ces mesures sont toutefois improductives si le prudentiel ne vient pas en complément afin de limiter l’impact financier du risque climatique.

Le cadre macroprudentiel doit prendre en compte la source climatique au risque systémique et l’intégrer à la calibration du coussin systémique. C’est ce que la réglementation bâloise se propose d’introduire.

Le 27 octobre 2021, la Commission Européenne a publié son projet de règlement CRR3 (Capital Requirement Regulation) et de directive CRD6 (Capital Requirements Directive) qui entreront en vigueur le 1er janvier 2025.

La réglementation bâloise est organisée en trois piliers : le premier exige un niveau de fond propre minimal à respecter, le second renforce les procédures de surveillance prudentielle (SREP) et le troisième instaure des règles de transparence.

Comment le package CRR3/CRD6 décline-t-il l’intégration du risque climatique dans ces trois piliers ?

- Pilier 1 : le package prévoit notamment que l’EBA (European Banking Authority) propose des méthodes d’évaluation du risque d’expositions aux facteurs environnementaux et leurs effets éventuels à court, moyen et long terme.

- Pilier 2 : le package prévoit l’intégration des risques ESG (Environnement, Social et Gouvernance) dans le processus de contrôle et d’évaluation prudentiels (SREP). Il est également attendu que les établissements de crédit réalisent des stress test “ESG”, de manière régulière, que ce soit sous la coupe des superviseurs ou des banques elles-mêmes. Enfin, les risques ESG sont explicitement inclus dans l’ICAAP (Internal Capital Adequacy Assessment Process) par exemple, et dans le dispositif général de gouvernance interne.

- Pilier 3 : ce dispositif réglementaire propose une extension du champ d’application. La transparence dans la communication imposée par ce pilier implique que les établissements quantifient leurs expositions face aux risques physiques et de transition.

Pour le moment les méthodologies sont encore en cours de développement, mais il faut déjà s’attendre à des modifications fondamentales des règles de calcul des exigences de fonds propres. Les premières publications sur le sujet sont attendues pour 2023.

Quelles priorités pour les mois à venir ?

Lors de la conférence de l’ACPR du lundi 5 décembre 2022 au Palais Brongniart, il a été rappelé les progrès réalisés par les acteurs financiers dans la définition des politiques sectorielles applicables aux énergies fossiles. Les Autorités portent une attention particulière au suivi que les acteurs font de leurs expositions aux énergies fossiles, en étudiant les méthodologies, les définitions et les données utilisées (priorités de l’AMF pour 2022).

L’ACPR réitère en particulier les préconisations suivantes :

- Intégrer le thème biodiversité dans les réflexions stratégiques et de décisions et poursuivre les efforts visant à la mise en place d’engagements sur cette thématique

- intégrer de manière systématique les indicateurs de suivi à la cartographie des risques présentée au conseil d’administration, ceci pour s’assurer du bon accomplissement de l’engagement à date dite, et intégrer pleinement les risques environnementaux au suivi de la gestion des risques

- améliorer l’inclusion des politiques environnementales dans la rémunération, en œuvrant à une meilleure transparence sur la pondération des objectifs environnementaux ainsi que sur les critères utilisés pour évaluer de leur satisfaction

- élargir la pratique d’audit interne aux politiques environnementales des entités.

De l’analyse de la réglementation qui précède, il ressort que la règlementation financière peut compléter, dans une certaine mesure, la palette des outils à la disposition des pouvoirs publics pour accélérer le financement de la transition. Elle peut notamment actionner trois instruments pour faciliter le financement de la transition :

- Lutter contre les biais de court-terme dans les préférences des acteurs financiers (transparence, classification…)

- Inciter les acteurs financiers à s’intéresser aux projets faiblement rentables (durabilité dans les conseils, les produits et les services),

- et enfin améliorer la compréhension des enjeux de la transition par les acteurs financiers (cadre macroprudentiel et stress-tests)

Ces mesures ne sont encore que partiellement efficaces parce qu’elles dépendent excessivement de l’action des banques et pas assez de l’ensemble des acteurs de la place financière. Au-delà de l’aspect réglementaire et des pratiques des banques, le souci d’exemplarité doit être au cœur des préoccupations des régulateurs, qui devraient eux-mêmes endosser le rôle de précurseurs en la matière. Pour que ces mesures aient un réel impact, de nouvelles améliorations sont nécessairement à prévoir dans les années à venir.

Sources :

- Règlement européen (UE) 2019/2088 dit Sustainable Finance Disclosure ou SFDR

- RÈGLEMENT (UE) 2020/852 DU PARLEMENT EUROPÉEN ET DU CONSEIL du 18 juin 2020 sur l’établissement d’un cadre visant à favoriser les investissements durables et modifiant le règlement (UE) 2019/2088

- RÈGLEMENT (UE) 2016/1011 DU PARLEMENT EUROPÉEN ET DU CONSEIL du 8 juin 2016 concernant les indices utilisés comme indices de référence dans le cadre d’instruments et de contrats financiers ou pour mesurer la performance de fonds d’investissement et modifiant les directives 2008/48/CE et 2014/17/UE et le règlement (UE) no 596/2014

- DIRECTIVE 2014/65/EU OF THE EUROPEAN PARLIAMENT AND OF THE COUNCIL of 15 May 2014 on markets in financial instruments and amending Directive 2002/92/EC and Directive 2011/61/EU

- RÈGLEMENT (UE) No 600/2014 DU PARLEMENT EUROPÉEN ET DU CONSEIL du 15 mai 2014 concernant les marchés d’instruments financiers et modifiant le règlement (UE) no 648/2012

- REGULATION (EU) No 575/2013 OF THE EUROPEAN PARLIAMENT AND OF THE COUNCIL of 26 June 2013 on prudential requirements for credit institutions and investment firms and amending Regulation (EU) No 648/2012

- Directive 2013/36/UE du Parlement européen et du Conseil du 26 juin 2013 concernant l’accès à l’activité des établissements de crédit et la surveillance prudentielle des établissements de crédit et des entreprises d’investissement, modifiant la directive 2002/87/CE et abrogeant les directives 2006/48/CE et 2006/49/CE Texte présentant de l’intérêt pour l’EEE

- RÈGLEMENT (UE) 2019/876 DU PARLEMENT EUROPÉEN ET DU CONSEIL du 20 mai 2019 modifiant le règlement (UE) no 575/2013 en ce qui concerne le ratio de levier, le ratio de financement stable net, les exigences en matière de fonds propres et d’engagements éligibles, le risque de crédit de contrepartie, le risque de marché, les expositions sur contreparties centrales, les expositions sur organismes de placement collectif, les grands risques et les exigences de déclaration et de publication, et le règlement (UE) no 648/2012

- Lettre de la BCE du 4 juillet 2022 : ECB Further steps to incorporate climate change into ECB’s monetary policy operations

- Conférence de l’ACPR du 5 décembre 2022